已存在10多年! Linux圈曝出灾难级漏洞 附缓解方案

Linux 圈曝出严重远程代码执行(RCE)漏洞,已存在 10 多年,几乎影响所有 GNU / Linux 发行版,目前尚未有修复补丁,不过可以缓解。 软件开发人员 Simone Margaritelli 于 9 月 23 日在 X 平台发布推文

|

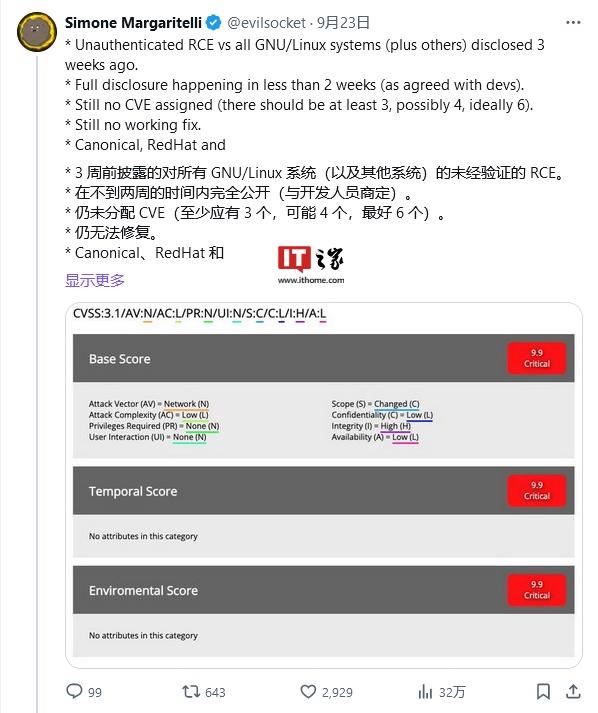

Linux 圈曝出严重远程代码执行(RCE)漏洞,已存在 10 多年,几乎影响所有 GNU / Linux 发行版,目前尚未有修复补丁,不过可以缓解。 软件开发人员 Simone Margaritelli 于 9 月 23 日在 X 平台发布推文,率先曝料了这些 RCE 漏洞,目前已经通知相关开发团队,并会在未来两周内完全披露。 漏洞破坏力Margaritelli 表示这些漏洞目前没有分配 CVE 追踪编号,不过至少会有 3 个,理想状态下会达到 6 个。 Canonical(Ubuntu 开发商)、Red Hat 以及其他发行版的开发团队和公司已确认了这些 RCE 漏洞的严重程度,预估 CVSS 评分达到 9.9(满分 10 分,分数越高代表越危险),这表明如果被利用,可能会造成灾难性的破坏。

漏洞细节该漏洞主要存在于 Unix 打印系统 CUPS 中,如果用户正运行 CUPS,并启用了 cups-browsed,那么就存在被攻击风险,导致用户设备被远程劫持。 不过 CUPS 开发团队在如何处理该漏洞方面存在分歧,部分成员在争论该漏洞对实际运行的安全影响,Margaritelli 对此表示沮丧。

研究人员指出,尽管提供了多个概念验证 (PoC),系统地推翻了开发人员的假设,但进展仍然缓慢。 缓解方案我们援引 Margaritelli 消息,目前没有修复补丁,用户可以尝试以下缓解方案:

|

您可能感兴趣的文章 :

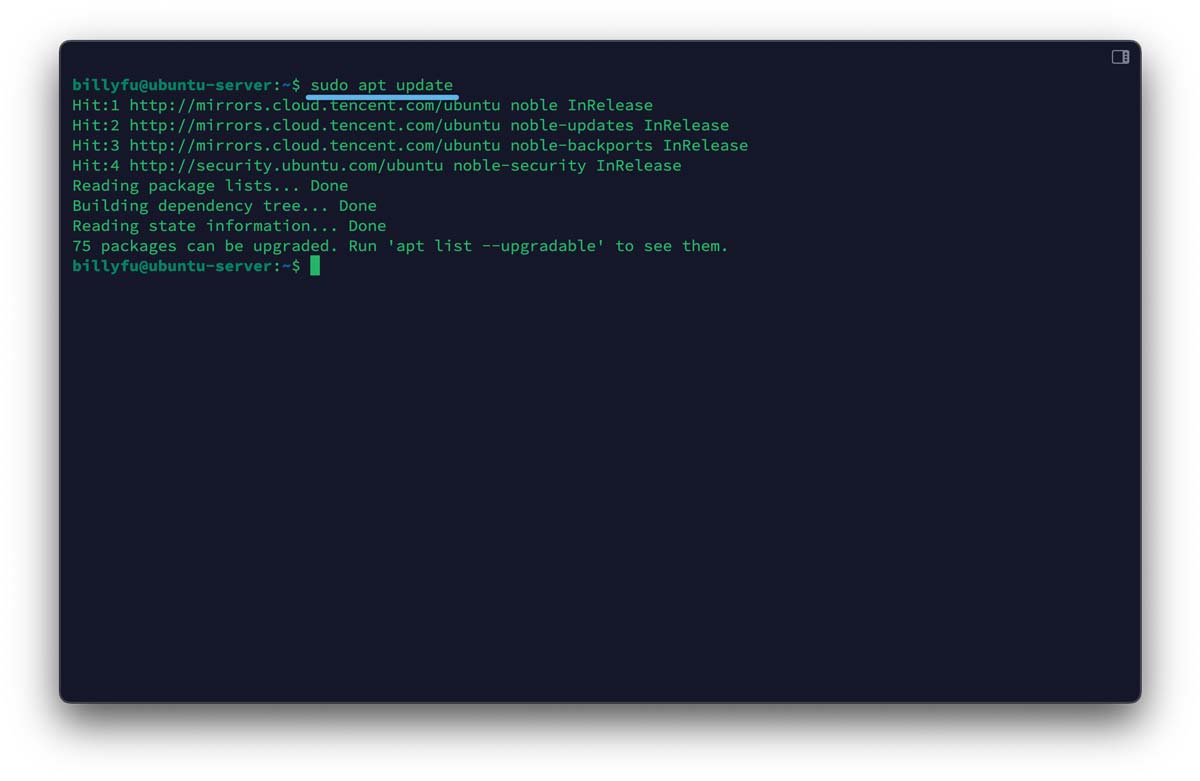

- Linux APT命令实战教程 如何在Linux中使用apt命令?

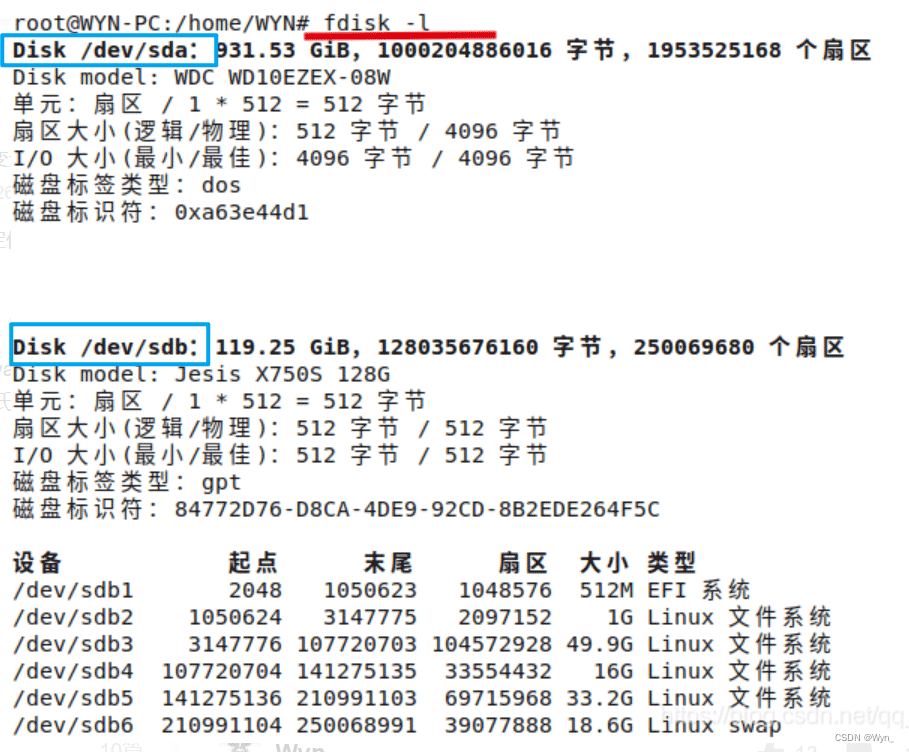

- Linux fdisk命令使用介绍

- Linux下使用fdisk命令进行磁盘分区

- 深度操作系统deepin V23发布下载:Linux 6.6 LTS 内核+UOS AI助手上线

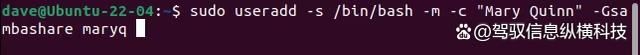

- 在Linux中创建新用户命令的使用方法 如何在linux中创建新用户?

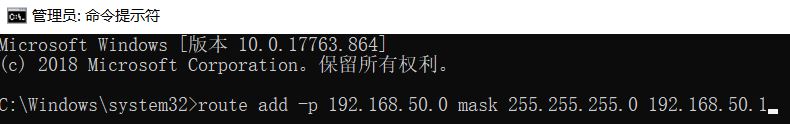

- linux怎么配置路由 linux添加删除路由的教程

- Linux和Windows系统怎么选 Linux与Windows系的区别介绍

- 电脑磁盘空间的查询方法 linux系统如何查看磁盘空间

- linux怎么调整swap大小? linux扩容swap分区的教程方法

- linux无法识别ntfs格式U盘怎么办? 解决linux不识别nfst格式u盘的问题

-

Linux APT命令实战教程 如何在Linux中使用apt命令?

为了帮助大家轻松掌握 APT 命令,本文将通过实战示例详解,深入讲解如何在 Linux 系统中安装、更新和删除软件包。不论你是 Linux 新手还是 -

已存在10多年! Linux圈曝出灾难级漏洞 附缓解方案

Linux 圈曝出严重远程代码执行(RCE)漏洞,已存在 10 多年,几乎影响所有 GNU / Linux 发行版,目前尚未有修复补丁,不过可以缓解。 软件开 -

Linux fdisk命令使用介绍

一、fdisk 的介绍 fdisk - Partition table manipulator for Linux ,译成中文的意思是磁盘分区表操作工具;本人译的不太好,也没有看中文文档;其实就 -

Linux下使用fdisk命令进行磁盘分区

一.环境 linux新版整理于2023-6-29,内容未变,增加了思路概述部分,排版看起来比以前好些 1、官方文档对fdisk的介绍 使用格式如下 fdisk [op -

黑神话悟空怎么下载安装? 深度操作系统deepin23黑

国产游戏 3A 大作《黑神话:悟空》已于昨日(8 月 20 日)10 点发售,PS5 / Steam / WeGame 平台玩家已正式解锁游玩。 深度操作系统昨日(8 月 -

深度操作系统deepin V23发布下载:Linux 6.6 LTS 内核

深度操作系统 deepin V23 版本今日正式发布,搭载 Linux 6.6 LTS 内核,全新 DDE,深度融合 AI 能力,上线 UOS AI 助手等 AI 应用。 deepin V23 还带来了 -

linux怎么配置路由 linux添加删除路由的教程

路由概念 路由: 跨越从源主机到目标主机的一个互联网络来转发数据包的过程 路由器:能够将数据包转发到正确的目的地,并在转发过程 -

Linux和Windows系统怎么选 Linux与Windows系的区别介绍

Linux作为开源系统,经常会有开发者在上面进行软件开发,对于小白而言,明明Windows系统这么方便好用,为什么不在上面进行程序开发呢?

-

在Linux中恢复已删除的文件的方法

2022-08-08

-

在Linux中创建新用户命令的使用方法

2024-04-17

-

RedFlag红旗Linux系统怎么安装? 红旗Re

2022-08-08

-

CentOS7安装MYSQL8.X的教程介绍

2022-08-08

-

使用kali破解wifi密码的方法介绍

2022-08-08