Python Socket网络编程的7种硬核用法

上周老板拍着我的肩膀说:小花啊,我们需要一个在线客服系统,你用 Python 搞个 Socket 聊天室吧! 我心里嘀咕:Socket 不就发发消息、写个聊天室?这玩意儿能有什么花头? 结果一查,哎哟,

|

上周老板拍着我的肩膀说:“小花啊,我们需要一个在线客服系统,你用 Python 搞个 Socket 聊天室吧!” 我心里嘀咕:Socket 不就发发消息、写个聊天室?这玩意儿能有什么花头? 结果一查,哎哟,好家伙,Socket 不仅能做聊天室,还能干一大堆硬核操作!今天就带大家看看 Python 网络编程的 7 种超实用玩法,学会了你就是公司最靓的仔! 1.端口扫描器:探测开放端口还在手动检查服务器端口?那你可就太 low 了!用 Python 搞个端口扫描器,几秒钟就能搞定:

扫描逻辑: 通过尝试与目标主机的每个端口建立TCP连接(全连接扫描),根据连接结果判断端口开放状态 关键方法

使用场景

局限性及注意事项

建议在实际使用中考虑使用专业扫描工具(如nmap),并遵守网络安全法律法规。该代码更适合用于学习网络编程基础原理。 2.简易 HTTP 服务器:10 秒搭个网页监听端口 8090,接收 HTTP 请求,然后返回简单的 Hello, Socket!。

在本地8090端口启动TCP服务器,接收客户端请求后返回固定HTTP响应,每次请求后立即关闭连接(短连接)

关键特性 单线程同步:每次处理一个请求,处理完才能接受新连接 最小HTTP响应:

无请求解析:忽略客户端发送的实际请求内容 使用场景

注意事项

测试方法:浏览器访问 http://localhost:8090 或使用 curl http://localhost:8090 3.局域网游戏:多人联机对战游戏开发离不开网络通信,Socket 就是幕后功臣! 简单示例:

在本地9999端口启动UDP服务,持续接收并显示客户端发送的数据报文,支持同时接收多个客户端的消息 关键特性

使用场景

注意事项

测试方法:使用 nc -u 目标IP 9999 发送测试消息,或配合UDP客户端代码使用。适用于需要低延迟但允许丢包的场景。 4. 远程控制:控制另一台计算机想远程控制服务器?用 Socket 轻松实现:

在本地9999端口启动TCP服务,接受客户端连接后进入交互模式,执行客户端发送的系统命令并将结果返回(类似后门程序) 关键特性

使用场景

高危风险警告

注意事项(切勿用于生产环境)

建议学习时在虚拟机环境测试,实际应用需至少添加:

测试方法:使用 nc 目标IP 9999 连接后直接输入系统命令(如whoami),适用于理解网络通信原理,但必须注意法律和道德边界。 5. 文件传输:快速共享文件还在用 U 盘拷贝文件?试试 Python 版 FTP:

作为TCP客户端连接到本机9999端口,读取本地file.txt文件内容,将文件内容通过TCP连接完整发送 关键特性

使用场景

注意事项

安全提示

测试方法:需先运行支持文件接收的TCP服务器(需另写),再执行此客户端代码。适合学习基础网络传输原理,生产环境建议使用成熟的文件传输协议(如FTP/SCP)。 6. 负载均衡:提高服务器性能大型网站都用负载均衡来提高访问速度,我们可以用 Socket 模拟一个:

在本地8000端口启动TCP服务,当客户端连接时,随机选择一个预设IP地址返回,立即关闭连接(单次响应模式) 工作流程

使用场景

关键特性

注意事项

测试方法 使用telnet或nc工具测试:

该代码适用于小型内部系统的简易服务发现,生产环境建议使用成熟方案(如Nginx负载均衡、Consul服务发现)。需配合客户端逻辑实现真正的重定向功能。 7.网络代理服务器

工作流程

关键特性

使用场景

局限性及风险

该代码适合学习基础网络转发原理,生产环境建议使用成熟代理工具(如Nginx、Squid)。如需实现完整代理协议,需处理HTTP头中的Host字段和连接复用等机制。 |

您可能感兴趣的文章 :

-

Python Socket网络编程的7种硬核用法

上周老板拍着我的肩膀说:小花啊,我们需要一个在线客服系统,你用 Python 搞个 Socket 聊天室吧! 我心里嘀咕:Socket 不就发发消息、写个 -

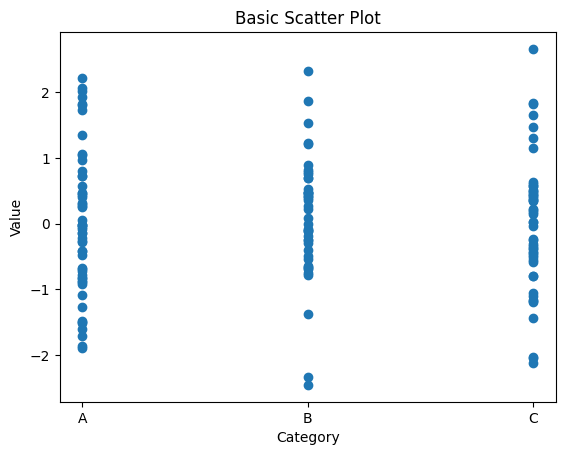

Python使用Matplotlib绘制Swarm Plot(蜂群图)的代码

Swarm Plot(蜂群图)是一种数据可视化图表,它用于展示分类数据的分布情况。这种图表通过将数据点沿着一个或多个分类变量轻微地分散, -

Python中的异步与同步深度解析

Python中的异步与同步:深度解析与实践 在Python编程世界里,异步和同步的概念是理解程序执行流程和性能优化的关键。这篇文章将带你深入 -

Python异步编程中asyncio.gather的并发控制的介绍

在Python异步编程生态中,asyncio.gather是并发任务调度的核心工具。然而当面对海量任务时,不加控制的并发可能引发资源耗尽、服务降级等问 -

python中time模块的常用方法及应用

一、时间基石:time.time() time.time()是获取时间戳的入口函数,返回自1970年1月1日(Unix纪 元)以来的秒数(浮点数)。这个10位数字像时间维 -

讯飞webapi语音识别接口调用代码(python)

基于python3 讯飞webAPI语音识别 接口调用的实现。 一、环境 1、注册讯飞平台账号:讯飞平台网址 2、进入控制台并创建应用 3、进入应用后点 -

Python不支持中文路径的解决方法

在编程的世界里,遇到问题并不罕见,但有些问题可能会让人感到格外棘手。比如,你是否曾经在使用Python处理文件时,因为路径中包含中 -

Python使用DeepSeek进行联网搜索功能

在当今信息爆炸的时代,联网搜索已成为获取数据、优化模型效果的重要手段。Python作为一种非常流行的编程语言,结合DeepSeek这一高性能的

-

python批量下载抖音视频

2019-06-18

-

利用Pyecharts可视化微信好友的方法

2019-07-04

-

python爬取豆瓣电影TOP250数据

2021-05-23

-

基于tensorflow权重文件的解读

2021-05-27

-

解决Python字典查找报Keyerror的问题

2021-05-27